起因是最近看到不少盒友的火絨都有報告網絡入侵,來源還都是IPv6地址,直到剛纔看到有人把火絨報告的詳細信息發了出來才發現是個高危漏洞,推薦各位在看到本文章的第一時間內採取措施,以免被攻擊後造成損失。

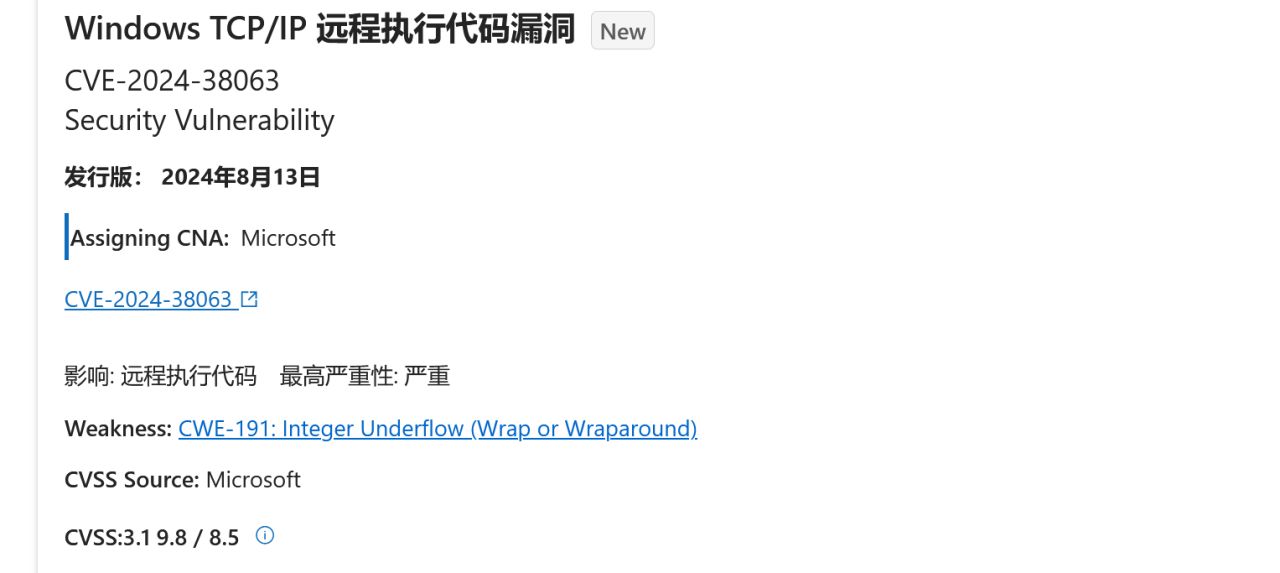

漏洞信息

漏洞編號:CVE-2024-38063

發現日期:2024年8月13日

主要後果:遠程執行代碼

嚴重性: 嚴重

這個漏洞用人話來說就是:攻擊者通過向你的電腦發送一個特殊的IPv6數據包,然後就可以在你的電腦上運行任何他想要的命令了,也就是被黑了。攻擊者可以在你的電腦上盜了你的Steam賬號、瀏覽器保存的賬號密碼、偷看你的微信聊天、運行勒索病毒把你文件全都鎖了,諸如此類的任何操作。

另外這個漏洞的影響範圍也很廣,幾乎包含所有Windows版本,微軟明確表示受影響的有Windows 10,Windows 11,Windows Server 2008-2022

修復建議

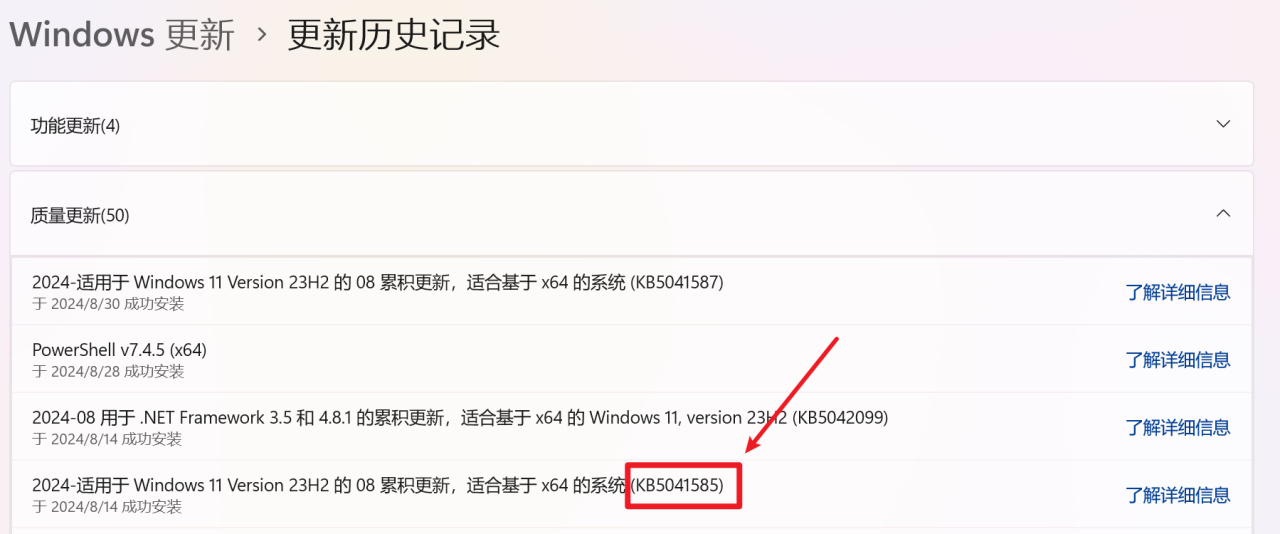

一、首先是微軟官方已經發布了修補補丁,更新之後就可以修復這個漏洞,這個補丁被包含在了Windows的2024年8月更新中,大家在Windows自帶的系統更新中就可以看到,補丁的名字叫:2024-適用於 Windows (你係統的版本號) 的 08 累積更新,安裝並重啓後就已經修復了,不再需要進行其他操作。

如果你想確認自己是否已經更新,可以在設置-Windows更新-更新歷史記錄,確認是否有以下任一更新:

KB5041585 ; KB5041571 ; KB5041580 ; KB5041160 ; KB5041578 ; KB5041773 .

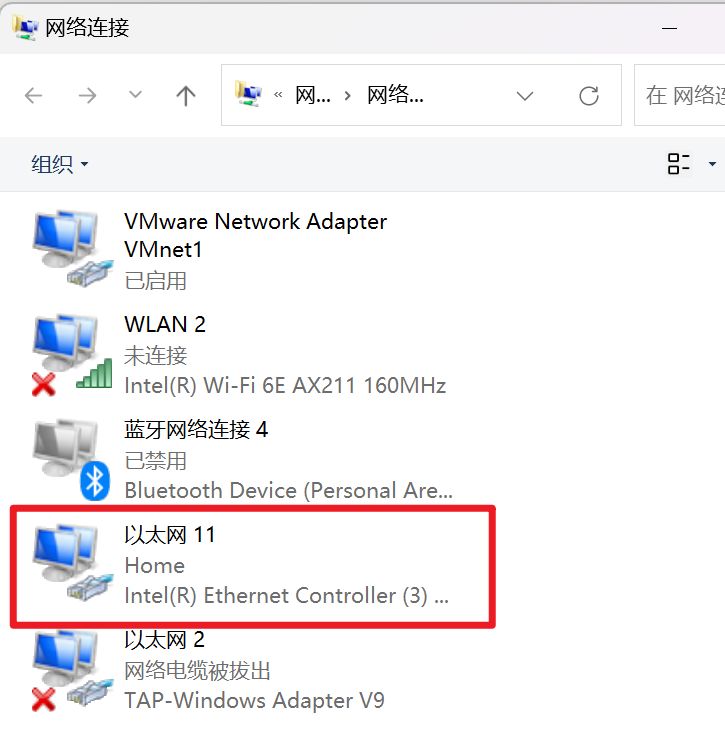

二、其次是緩解措施,如果你實在不想打開Windows更新,那麼你可以通過關閉IPv6協議來規避這個漏洞,但這個漏洞依舊存在與你的電腦之中,關閉IPv6不僅治標不治本,而且可能影響部分軟件運行,所以還是更推薦使用方法一的更新補丁。關閉IPv6的方法如下:

1. 按win鍵打開windows菜單,並在搜索欄中搜索“控制面板”,打開“控制面板”

2. 在控制面板中打開“網絡和Internet”

3. 打開“網絡和共享中心”

4. 點擊“更改適配器設置”

5. 在這個界面可能會有好幾個網絡連接,如果你是用WiFi上網那麼就選擇名字帶“WLAN”的,如果你跟我一樣是插網線上網的,那麼你就選擇名字帶“以太網”或者“Ethernet”的。

選好之後記得雙擊點開它

根據自己的網絡來選

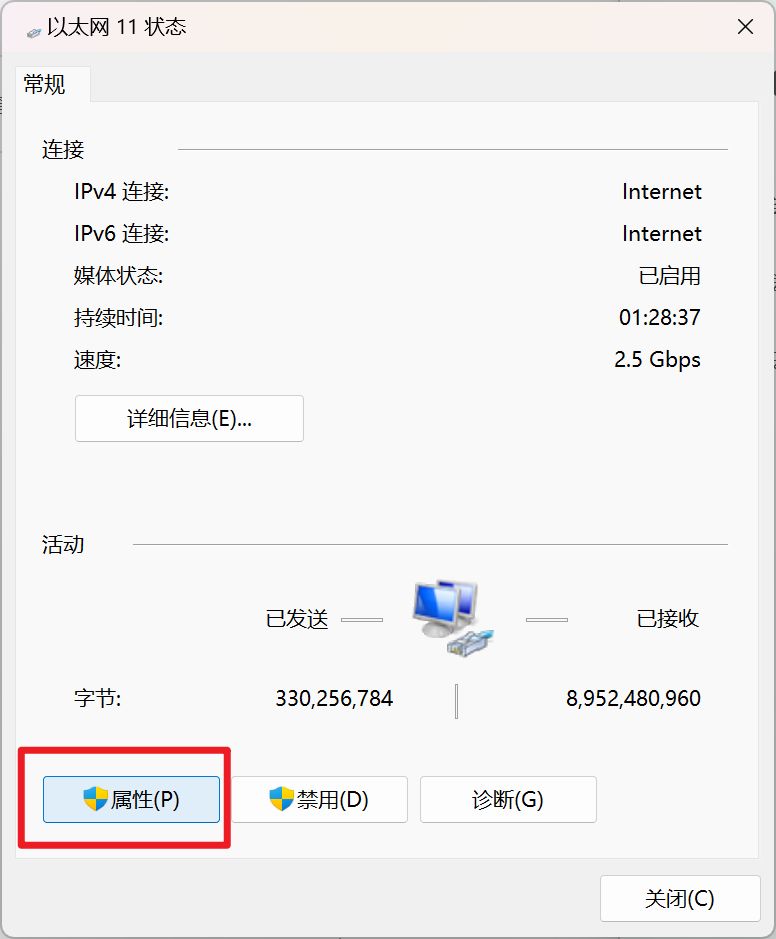

6. 點擊屬性

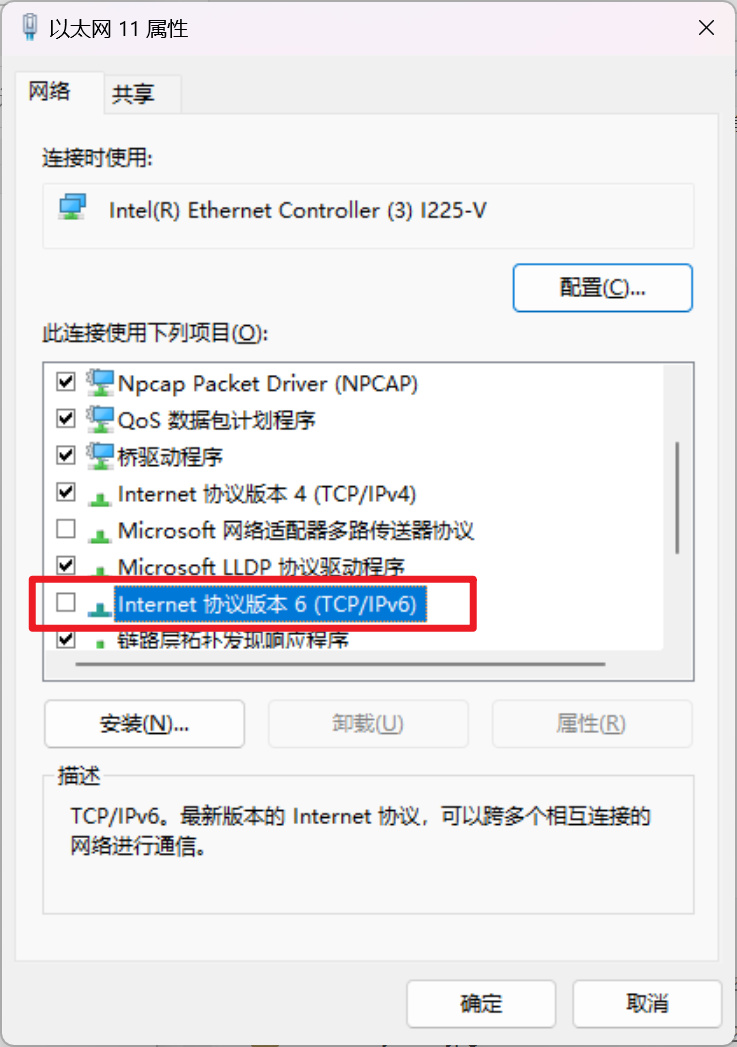

7. 在窗口中滾動滾輪找到IPv6協議,並且點掉前面的勾選框✅,然後點擊下方的確定,重啓電腦後生效。

和圖上的一樣就是關好了,記得點確定

三、最後是通用防護措施,如果你必須使用IPv6且不能進行Windows更新,但又不想和黑客共享電腦,那麼你可以安裝帶有網絡防禦功能的殺毒軟件進行防禦,該方法只建議作爲漏洞修復補丁前的防禦手段,不建議因此放棄對漏洞的修復,目前我看到可以阻止這個漏洞利用的殺毒軟件是火絨,其他如卡巴斯基、360殺毒應該也可以防禦,但是目前還沒去驗證,等我稍後驗證之後再更新。

除此之外,修改路由器或光貓的IPv6防火牆設置,並將其設置爲拒絕所有傳入連接也應當可以防禦這一漏洞。

結語

各位還是儘量保持Windows更新吧,等今晚有空了我再看看這個漏洞具體是什麼個情況,不過就算寫漏洞分析,黑盒也沒人會看這個吧

參考文獻發在評論區了

更多遊戲資訊請關註:電玩幫遊戲資訊專區

電玩幫圖文攻略 www.vgover.com